|

Forum LuKaPA

Pogawędki na różne tematy. Serdecznie zapraszamy

|

| Zobacz poprzedni temat :: Zobacz następny temat |

| Autor |

Wiadomość |

kuki

Administrator

Dołączył: 12 Cze 2006

Posty: 509

Przeczytał: 0 tematów

Pomógł: 6 razy

Ostrzeżeń: 0/5

Skąd: za siedmio-gurogród

|

Wysłany: Śro 16:01, 14 Lut 2007 Temat postu: Formaty plików graficznych Wysłany: Śro 16:01, 14 Lut 2007 Temat postu: Formaty plików graficznych |

|

|

Formaty plików graficznych

Formaty plików graficznych można podzielić na formaty przechowujące grafikę rastrową oraz formaty przechowujące grafikę wektorową. Z kolei formaty przechowujące grafikę rastrową można podzielić na stosujące kompresję stratną, stosujące kompresję bezstratną oraz nie stosujące kompresji.

Formaty grafiki rastrowej

Używające kompresji stratnej:

* JPEG (Joint Photographic Experts Group) - niewątpliwie najpopularniejszy format plików graficznych z kompresją stratną; używany zarówno w sieci internet (obsługiwany przez prawie wszystkie przeglądarki), jak i w aparatach cyfrowych oraz skanerach,

* JPEG 2000 - nowsza wersja formatu JPEG, oferująca lepszą kompresję,

* DjVu - format stworzony do przechowywania zeskanowanych dokumentów w formie elektronicznej,

* TIFF (Tagged Image File Format) - popularny format plików graficznych udostępniający wiele rodzajów kompresji (zarówno stratnej jak i bezstratnej) oraz umożliwiający przechowywanie kanału alpha.

Używające kompresji bezstratnej:

* PNG (Portable Network Graphics) - popularny format grafiki (szczególnie internetowej); obsługiwany przez większość przeglądarek WWW; obsługuje przezroczystość,

* GIF (Graphics Interchange Format) - popularny format grafiki (szczególnie internetowej); obsługiwany przez prawie wszystkie przeglądarki WWW; może przechowywać wiele obrazków w jednym pliku tworząc z nich animację,

* TIFF - patrz wyżej.

Bez kompresji:

* BMP (BitMaP) - "zwykła" mapa bitowa, często używana przez system Windows,

* XCF (eXperimental Computing Facility) - mapa bitowa programu GIMP; może przechowywać wiele warstw,

* XPM format zapisu plików przy pomocy znaków ASCII

* TIFF - patrz wyżej.

Formaty grafiki wektorowej

* SVG (Scalable Vector Graphics) - format oparty na języku XML; promowany jako standard grafiki wektorowej; umożliwia tworzenie animacji,

* Adobe Flash - prawdopodobnie najpopularniejszy format grafiki wektorowej (szczególnie popularny w internecie); umożliwia tworzenia animacji,

* EPS (Encapsulated PostScript) - format PostScript z pewnymi ograniczeniami.

Post został pochwalony 0 razy

Ostatnio zmieniony przez kuki dnia Czw 4:06, 01 Mar 2007, w całości zmieniany 1 raz

|

|

| Powrót do góry |

|

|

|

|

|

kuki

Administrator

Dołączył: 12 Cze 2006

Posty: 509

Przeczytał: 0 tematów

Pomógł: 6 razy

Ostrzeżeń: 0/5

Skąd: za siedmio-gurogród

|

Wysłany: Śro 16:03, 14 Lut 2007 Temat postu: Wysłany: Śro 16:03, 14 Lut 2007 Temat postu: |

|

|

Internet

Internet (dosł. międzysieć; od ang. inter – między i ang. net – sieć) to sieć komputerowa o światowym zasięgu łącząca sieci lokalne, sieci rozległe i wszystkie komputery do nich podłączone.

Internet:

* jest logicznie połączony w jednorodną sieć adresową opartą na protokole IP (Internet Protocol),

* jest w stanie zapewnić komunikację przy użyciu TCP/IP (Transmission Control Protocol/Internet Protocol),

* dostarcza, lub wykorzystuje publicznie usługi wyższego poziomu oparte na komunikacji i związanej z nią infrastrukturze.

Początki Internetu wiążą się z ARPANET i sięgają końca lat 60.

Terminologia: Internet a WWW

Internet i World Wide Web nie są synonimami: Internet jest zbiorem sieci komputerowych połączonych za pomocą kabli miedzianych, światłowodów, połączeń bezprzewodowych itp.; WWW jest zbiorem dokumentów i innych zasobów połączonych hiperłączami i URLami. WWW jest dostępne poprzez Internet, podobnie jak wiele innych usług, np. E-mail czy P2P.

Najlepszym sposobem na zdefiniowanie różnicy między tymi pojęciami jest odwołanie do protokołów internetowych. Protokoły komunikacyjne są podzielone na warstwy. Każda warstwa zapewnia funkcjonalność wymaganą przez warstwę powyższą. Termin "Internet" odwołuje się w tym kontekście do komputerów i sieci komputerowych komunikujących się za pomocą IP (ang. Internet Protocol) i TCP (ang. Transmission Control Protocol). Inne protokoły, takie jak HTTP (ang. Hypertext Transfer Protocol), który jest wykorzystywany przez WWW, działają na wierzchu warstwy komunikacyjnej (IP) i kontroli transmisji (TCP). HTTP jest zatem protokołem warstwy aplikacji.

Połączenia

Przyłączenie komputera do Internetu możliwe jest w następujący sposób:

* analogowe połączenie telefoniczne z dostawcą Internetu – zwykła linia telefoniczna; połączenie wymaga zastosowania modemu telefonicznego przyłączonego do linii telefonicznej, w tym przypadku transmisja sygnałów odbywa się w postaci ciągłej fali elektrycznej;

* cyfrowe połączenie z dostawcą Internetu – Stały Dostęp do Internetu (dawniej: Szybki) SDI (technologia HIS); połączenie to odbywa się za pomocą routera lub modemu, połączenie takie umożliwia szybki transfer danych w postaci sygnałów cyfrowych;

* cyfrowe połączenie telefoniczne z dostawcą Internetu – linia telefonii cyfrowej ISDN; połączenie to odbywa się za pomocą routera lub modemu, połączenie takie umożliwia szybki transfer danych w postaci sygnałów cyfrowych;

* cyfrowe połączenie ADSL z wykorzystaniem zwykłej linii telefonicznej.

* połączenie kablem z dostawcą Internetu – linia dzierżawiona; połączenie to odbywa się za pomocą routera, połączenie takie umożliwia szybki transfer danych w postaci sygnałów cyfrowych;

* połączenie radiowe z dostawcą Internetu; połączenie wymaga zastosowania karty radiowej połączonej z anteną nadawczo-odbiorczą , sygnał przekazywany jest jako fala radiowa. To połączenie również umożliwia szybki transfer do 54 Mb/s;

* połączenie kablem: telewizja kablowa.

* telefonia komórkowa (GPRS)

Korzystanie z Internetu wymaga zainstalowania w komputerze odpowiedniego oprogramowania. Podstawowe oprogramowanie komunikacyjne to:

* protokoły komunikacyjne TCP/IP,

* zestawienie łączności z usługodawcą PPP (SLIP),

* programy pozwalające na korzystanie z usług oferowanych w Internecie.

Usługi

Dostawca usług internetowych (ISP), tzw. provider (wym. prowajder), może nam oferować następujące usługi:

* przeglądanie stron internetowych – WWW;

* transfer plików – FTP;

* pocztę elektroniczną – e-mail;

* dyskusje internetowe – dostępne w ramach grup dyskusyjnych Usenetu, e-mailowych list dyskusyjnych oraz forów dyskusyjnych na stronach WWW;

* rozmowy w czasie rzeczywistym – IRC oraz różne komunikatory internetowe, takie jak ICQ, Jabber, Gadu-Gadu czy Tlen;

* usługi multimedialne – takie jak radio internetowe i telewizja internetowa;

* telekonferencje;

* faksowanie;

* sklepy internetowe;

* aukcje internetowe;

* giełda internetowa;

* bankowość elektroniczna;

* telefonia internetowa VoIP.

Pisownia

Słowo Internet piszemy wielką literą (nazwa własna), jeśli mamy na myśli największą, publiczną, ogólnoświatową sieć komputerową. Pisownia małą literą jest dopuszczalna jeżeli nie dotyczy sieci jako całości, lecz np. odnosi się do sposobu uzyskania informacji[1] (np.: "Przeczytałem to w internecie").

Słowo internet pisze się małą literą, jeśli określa połączoną ze sobą, grupę sieci komputerowych niebędącą jedynym, ogólnoświatowym Internetem. Taka sieć nazywana jest dla odróżnienia także ekstranetem.

Post został pochwalony 0 razy

|

|

| Powrót do góry |

|

|

kuki

Administrator

Dołączył: 12 Cze 2006

Posty: 509

Przeczytał: 0 tematów

Pomógł: 6 razy

Ostrzeżeń: 0/5

Skąd: za siedmio-gurogród

|

Wysłany: Śro 16:04, 14 Lut 2007 Temat postu: Wysłany: Śro 16:04, 14 Lut 2007 Temat postu: |

|

|

telefonia internetowa VoIP.

Modem pracujący w technologii VoIP

VoIP (ang. Voice over Internet Protocol) - technologia umożliwiająca przesyłanie dźwięku (głosu) za pomocą łączy internetowych lub dedykowanych sieci wykorzystujących protokół IP, popularnie nazywana telefonią internetową. Dane przesyłane są przy użyciu protokołu IP, co pozwala wykluczyć niepotrzebne "połączenie ciągłe" i np. wymianę informacji gdy rozmówcy milczą.

Ogólny opis

Zalety w porównaniu z telefonią tradycyjną:

* niezależność od operatorów/monopolistów państwowych (swoboda wyboru a potencjalnie także większa prywatność)

* często zerowy koszt połączeń VoIP

* niższy koszt połączeń z telefonią stacjonarną (zwykle dopiero przy połączeniach zagranicznych)

* pełna mobilność użytkownika (problem roamingu ma ograniczone znaczenie)

* niski koszt infrastruktury (w porównaniu z tradycyjnymi liniami telefonicznymi)

* integracja z przyszłościowymi usługami takimi jak przesyłanie danych czy obrazu

Wady w porównaniu z telefonią tradycyjną:

* większa zawodność usług

* konieczność posiadania dodatkowego (dzisiaj) sprzętu lub oprogramowania i łącza internetowego

* przy realizacji sprzętowej większe koszty zakupu (np. aparatów) dla użytkownika końcowego

Z VoIP korzystać można do połączeń z:

* innymi użytkownikami VoIP

* użytkownikami telefonii stacjonarnej

Osiągnąć to można:

* korzystając z tzw. kart zdrapek pre-paid do wykonywania rozmów międzynarodowych

* używając telefonu IP lub bramki VoIP skonfigurowanych do użycia dla jednego lub wielu operatorów VoIP

* wykorzystując komputer przyłączony do internetu z odpowiednim oprogramowaniem komunikacyjnym

Najczęściej praktykowane jest wykorzystanie VoIP do realizacji połączeń zagranicznych, których koszt jest wielokrotnie mniejszy niż w telefonii tradycyjnej czy komórkowej.

Poszczególne systemy różnią się nie tylko ceną połączeń, ale również sposobem "podłączenia" się.

W przypadku kart zdrapek połączenia wykonuje się poprzez numery dostępowe/połączenia dodzwaniane (typu 0-801, ale również zwykłe numery "stacjonarne" oferowane przez niektórych operatorów VoIP).

W przypadku telefonu IP, bramki VoIP lub programu (typowego VoIP lub komunikatora internetowego) połączenie wykonujemy korzystając z posiadanego łącza internetowego (istnieje możliwość wykupienia towarzyszącego numeru telefonii stacjonarnej, co pozwala na odbieranie rozmów przychodzących). Obecnie dla tego typu połączeń mamy możliwość dzwonienia na dowolny numer telefoniczny na całym świecie (niektórzy operatorzy ograniczają możliwość połączeń na płatne infolinie i telefony alarmowe).

Oprócz płatności pre-paid (opłacone z góry) niektórzy operatorzy oferują również wersje post-paid (opłata po wykonaniu usługi).

Protokoły VoIP

Większość implementacji VoIP wykorzystuje RTP (RTP (ang. Real Time Protocol) - protokół czasu rzeczywistego. Pakiet protokołu RTP zawiera informację o typie przesyłanych danych, numerze seryjnym pakietu oraz zawiera znacznik czasu. RTP nie gwarantuje jakości usługi (QoS)).

Niektóre protokoły VoIP:

* SIP (będzie oficjalnym protokołem zaproponowanym przez IETF, bardzo popularny)

* H.323 (bardzo popularny)

* Skinny Client Control Protocol

* Megaco

* MiNET

* MGCP

* IAX

* Jingle

Metody kompresji dźwięku

Do najczęściej używanych metod kompresji dźwięku, używanych w telefonii VoIP należą:

* iLBC

* GSM (RPE-LTP)

* Speex

* G.729 (CS-ACELP)

* G.729a

* G.723.1 (ACELP)

* G.711 (PCM)

* G.726 (ADPCM)

VoIP sprzętowy

Najsprawniejsza forma wykorzystania VoIP to urządzenia niezależne od komputera. Tego typu urządzeniami są bramka VoIP i telefon VoIP.

Bramka VoIP to rodzaj urządzenia telekomunikacyjnego, którego głównym zadaniem jest umożliwienie wykonywania połączeń telefonicznych tradycyjnym aparatem telefonicznym PSTN za pośrednictwem VoIP.

Bramka VoIP posiada co najmniej 2 złącza:

* port FXS czyli standardowy port z gniazdem RJ-11, do którego podłącza się aparat telefoniczny.

* port WAN do podłączenia Internetu. Najczęściej jest to gniazdo RJ-45 w standardzie Ethernet z dostępem do Internetu.

Bramka VoIP zamienia więc analogowy sygnał mowy oraz sygnały wybierania numeru telefonicznego na sygnały VoIP. Dzięki temu można korzystać z telefonii VoIP nie posiadając nawet komputera. Bramki mogą korzystać z różnych wersji protokołów VoIP jednak najczęściej jest to SIP oraz różnych kodeków.

Czasami barmki VoIP posiadają inne złącza:

* więcej portów FXS umożliwiających podłączenie kilku aparatów telefonicznych i prowadzenie kilku rozmów jednocześnie.

* porty ISDN umożliwiające podłączenie aparatów ISDN oprócz aparatów analogowych lub zamiast nich.

* port FXO dzięki któremu można bramkę podłączyć do linii miejskiej lub centrali PBX.

* port LAN do którego podłączamy komputer. Dzięki temu abonent posiadający tylko jeden wolny port do podłączenia komputera z Internetem może podłączyć komputer do portu LAN a bramka przekazuje dane pomiędzy komputerem a Internetem portami LAN i WAN.

* port DSL

* port USB

* wbudowany WLAN

Bramki VoIP poza usługą dzwonienia oferują czasami inne usługi dodatkowe:

* wbudowany serwer HTTP umożliwiający konfigurację urządzenia

* wbudowany serwer lub klient DHCP

* wbudowany router

* wbudowany NAT

* wbudowany DNS

* praca jako bridge

* prezentacja numeru rozmówcy

* funkcja call transfer

* funkcja call forward

* obsługa faksów

* zarządzanie pasmem QoS, traffic shaping

* możliwość wykonywania połączeń przez linię FXO a nie przez VoIP

* odbieranie połączeń przychodzących linią FXO

* możliwość zdefiniowania kilku dostawców usługi VoIP

* monitorowanie przeprowadzonych połączeń lub przesyłanych danych

* wbudowany firewall

Dzięki bramkom VoIP można korzystać ze znacznie tańszej telefonii VoIP za pośrednictwem tradycyjnego telefonu nie posiadając nawet komputera. Producentami bramek VoIP są między innymi Avaya, AVM, AVSystem, Cisco, D-Link, Grandstream, Linksys, MaxCom, Motorola, Siemens, Sipura, Asus.

Bramka VoIP Grandstream HT488

Telefon VoIP to typ aparatu telefonicznego który jednak w przeciwieństwie do tradycyjnych aparatów PSTN lub ISDN podłączamy nie do linii telefonicznej lecz do Internetu i rozmowy przeprowadzamy korzystając z VoIP.

Tego typu urządzenie umożliwia prowadzenie znacznie tańszych rozmów, czasami nawet darmowych w ramach jednego operatora. Wygląda on jak zwykły aparat telefoniczny wyposażony w słuchawkę, klawiaturę a czasami też wyświetlacz jednak nie posiada on wyjścia do analogowej linii telefonicznej lub ISDN lecz wyjście do Internetu najczęściej jako gniazdo RJ-45 w standardzie Ethernet. Urządzenie to umożliwia prowadzenie rozmowy VoIP nawet użytkownikowi nie wyposażonemu w komputer. Komputer jest potrzebny czasem jedynie do skonfigurowania telefonu.

Telefon Voip wykorzystuje najczęściej protokół SIP lub inny tego typu oraz odpowiedni kodek.

Uwaga: Czasami telefony tego typu mylone są z telefonami USB, które w rzeczywistości są jedynie odpowiednikiem karty dźwiękowej ze słuchawką, mikrofonu i kilkunastu przycisków klawiatury. Telefony tego typu nie potrafią przekazać rozmowy bez udziału komputera i podłączane są do komputera za pomocą złącza USB.

Oprogramowanie

Oprogramowanie można podzielić na trzy główne grupy. Pierwsza, to programy stworzone z myślą o komunikacji głosowej. Druga grupa to komunikatory internetowe, których funkcjonalność została poszerzona o możliwość przekazywania głosu. Trzecią grupę stanowią serwery służące do obsługi połączeń VoIP i centralek PBX.

Niektóre z popularnych dedykowanych

* Babble

* HaloNet

* HopIn.pl

* Halo Interia.pl

* iFON

* Konnekt

* Nagłos

* Net2Phone

* NewFon - sieć Dialog

* Skype

* SparVoip

* Tlenofon

* Vars iPhone

* VoipBuster

Komunikatory z opcją głosową

* FoniQ * - część oprogramowania AQQ

* Nawijka * - część oprogramowania Spik

* NetMeeting

* ICQ

* Tlen.pl

* Gadu-Gadu

* Konnekt

* Google Talk

* AQQ

Od wersji 3.0 z technologii VoIP korzysta również program P2P Kazaa

Serwery

* Asterisk

* Vovida Networks Vocal

* PBX4Linux

* OpenPBX

* SER

* SipXpbx

Jeżeli nie wiesz czy Twoje łącze internetowe jest wystarczające do przeprowadzania rozmów w technologii VoIP sprawdź:

* TestYourVoIP Darmowy test do którego potrzebujesz tylko przeglądarki internetowej i Javy.

Problemy

Największym problemem, z jakim boryka się telefonia VoIP, jest jakość połączenia. Obecna struktura Internetu uniemożliwia często zapewnienie minimalnego stałego przesyłu danych (QoS), wymaganego dla idealnej jakości rozmowy. W razie zbyt wolnego połączenia pojawiają się zniekształcenia, dźwięk staje się mechaniczny, a słowa urywane (Jitter, Lag). Dodatkowym utrudnieniem są większe opóźnienia, które w skrajnych sytuacjach uniemożliwiają płynną konwersację. W większości przypadków udaje się jednak obejść ten problem poprzez użycie zaawansowanych metod kompresji dźwięku. Zresztą przy połączeniu 256kb/s jakość rozmowy przy zastosowaniu QoS`u jest już bardzo dobra.

Kolejnym utrudnieniem jest brak w większości przypadków możliwości dzwonienia pod numery alarmowe. Związane jest to z trudnością lokalizacji rozmówcy i tym samym odpowiedniego przekierowania jego zgłoszenia do najbliższej jednostki alarmowej.

Polska w porównaniu ze światem

Serwis internetowy DigiTimes we wrześniu 2004 poinformował, iż pięć państw, w których technologia telefonii internetowej w wersji opartej na sieci P2P jest najpopularniejsza to Stany Zjednoczone, Tajwan, Polska, Brazylia i Chiny.

W 2006 roku w Polsce wystartował projekt o nazwie FreecoNet, który umożliwia rozmowy za pośrednictwem wielu operatorów VoIP jednocześnie.

źrudło: "http://pl.wikipedia.org"

Post został pochwalony 0 razy

|

|

| Powrót do góry |

|

|

kuki

Administrator

Dołączył: 12 Cze 2006

Posty: 509

Przeczytał: 0 tematów

Pomógł: 6 razy

Ostrzeżeń: 0/5

Skąd: za siedmio-gurogród

|

Wysłany: Śro 16:07, 14 Lut 2007 Temat postu: Wysłany: Śro 16:07, 14 Lut 2007 Temat postu: |

|

|

FTP

FTP (File Transfer Protocol, ang. protokół transmisji plików) jest protokołem typu klient-serwer, który umożliwia przesyłanie plików z i na serwer poprzez sieć TCP/IP. Protokół ten jest zdefiniowany przez IETF w RFC 959.

FTP jest protokołem 8-bitowym, dlatego nie wymaga specjalnego kodowania danych na postać 7-bitową, tak jak ma to miejsce w przypadku poczty elektronicznej (patrz standardy MIME, base64, quoted-printable, uuencode).

Do komunikacji wykorzystywane są dwa połączenia TCP. Jedno z nich jest połączeniem kontrolnym za pomocą którego przesyłane są np. polecenia do serwera, drugie natomiast służy do transmisji danych m.in. plików. FTP działa w dwóch trybach: aktywnym i pasywnym, w zależności od tego, w jakim jest trybie, używa innych portów do komunikacji.

Jeżeli FTP pracuje w trybie aktywnym, korzysta z portów: 21 dla poleceń (połączenie to jest zestawiane przez klienta) oraz 20 do przesyłu danych. Połączenie nawiązywane jest wówczas przez serwer. Jeżeli FTP pracuje w trybie pasywnym wykorzystuje port 21 do poleceń i port o numerze > 1024 do transmisji danych, gdzie obydwa połączenia zestawiane są przez klienta. W sieciach ukrytych za firewallem komunikacja z aktywnymi serwerami FTP jest możliwa, tylko pod warunkiem, jeżeli odpowiednie porty na firewallu (routerze) są zwolnione. Możliwe jest zainstalowanie wielu serwerów FTP za jednym i tym samem routerem. Warunkiem jest rozdzielenie portów przez router dla każdego serwera.

źrudło :'http://pl.wikipedia.org"

Post został pochwalony 0 razy

|

|

| Powrót do góry |

|

|

kuki

Administrator

Dołączył: 12 Cze 2006

Posty: 509

Przeczytał: 0 tematów

Pomógł: 6 razy

Ostrzeżeń: 0/5

Skąd: za siedmio-gurogród

|

Wysłany: Śro 16:07, 14 Lut 2007 Temat postu: Wysłany: Śro 16:07, 14 Lut 2007 Temat postu: |

|

|

Adres IP

Adres IP (Internet Protocol address) to unikatowy numer przyporządkowany urządzeniom sieci komputerowych, funkcjonujących w oparciu o protokół IP. Adresy IP są wykorzystywane w Internecie oraz sieciach lokalnych. Adres IP zapisywany jest w postaci czterech oktetów w postaci dziesiętnej oddzielonych od siebie kropkami, np. adres IP:

207.142.131.236 lub 85.147.58.245

odpowiada komputerom obsługującym serwis Wikipedii. Użytkownicy Internetu nie muszą znać adresów IP. Nazwa [link widoczny dla zalogowanych] jest tłumaczona na adres IP dzięki wykorzystaniu protokołu DNS. Adres IP jest przyznawany każdemu użytkownikowi przez jego dostawcę internetu (ISP).

IP wersja 4

Adresowanie

IPv4, czyli obecnym standardzie adresowania internetu, adres IP to liczba 32-bitowa (od 0 do 4294967295), zapisywana w porządku big endian. Liczby w adresie IP nazywają się oktetami, ponieważ w postaci binarnej mają one osiem bitów. Te osiem bitów daje w sumie 256 kombinacji, więc każdy oktet przedstawia liczbę od 0 do 255.

Najpopularniejszy sposób zapisu adresów IP, to przedstawianie ich jako 4 dziesiętnych liczb od 0 do 255 oddzielonych kropkami. W rzeczywistości komputery traktują adres Wikipedii jako liczbę 32-bitową:

aki zapis jest mało czytelny, wobec czego stosuje się podział adresu IP na cztery oktety. Adres Wikipedii zapisujemy binarnie:

| Cytat: | | 11001111 10001110 10000011 11101100 |

po czym każdą grupę 8-bitów przekształcamy do postaci dziesiętnej:

Z adresowaniem IP wiąże się pojęcie maski sieciowej. Wyobraźmy sobie sieć złożoną z 3 komputerów o adresach:

| Cytat: | Komputer 1: 192.168.1.1

Komputer 2: 192.168.1.2

Komputer 3: 192.168.1.3 |

Łatwo zauważyć, że początek adresu dla wszystkich z nich jest ten sam, a końcówka się zmienia. Aby ściśle zdefiniować adresy przynależne do danej sieci wymyślono pojęcie maski podsieci. Umawiamy się, że określona ilość pierwszych bitów adresu IP ma być taka sama, a pozostałe bity w sieci mogą się różnić. W ten sposób powstaje proste kryterium, pozwalające komputerom na określenie swojego położenia na podstawie adresu. Maskę sieci zapisuje się podobnie jak adres IP. Dla przykładu

co binarne daje:

| Cytat: | 11111111 | 11111111 | 11111111| 00000000

255 | 255 | 255 | 0 |

Jeżeli komputery oprócz komunikacji w swojej sieci lokalnej mają łączyć się z internetem, to maska sieciowa staje się bardzo ważna. Gdy urządzenie sieciowe stwierdzi, że adres docelowy, z którym chce wymieniać dane nie pasuje do maski, to próbuje się z nim łączyć przez bramę sieciową. Porównywanie opiera się na zerowaniu w adresie bitów równych zeru w masce. Jeżeli komputer 3 łączy się komputerem 2, to wykonuje następujące operacje:

| Cytat: | Maska 11111111 11111111 11111111 00000000

255 255 255 0

Mój IP 11000000 10101000 00000001 00000011

192 168 1 3

Wynik a 11000000 10101000 00000001 00000000

192 168 1 0

Maska 11111111 11111111 11111111 00000000

255 255 255 0

Docelowy IP 11000000 10101000 00000001 00000010

192 168 1 2

Wynik b 11000000 10101000 00000001 00000000

192 168 1 0

|

Wynik a oraz Wynik b są równe wobec czego komputer 3 wie, że komputer 2 jest w tej samej podsieci. Jeżeli komputer 3 będzie chciał pobrać stronę z serwera Wikipedii to operacja porównania będzie następująca:

| Cytat: | Maska 11111111 11111111 11111111 00000000

255 255 255 0

Mój IP 11000000 10101000 00000001 00000011

192 168 1 3

Wynik a 11000000 10101000 00000001 00000000

192 168 1 0

Maska 11111111 11111111 11111111 00000000

255 255 255 0

IP Wikipedii 11001111 10001110 10000011 11101100

207 142 131 236

Wynik b 11001111 10001110 10000011 00000000

207 142 131 0

|

Jak widać wynik a, oraz wynik b są różne. W takiej sytuacji komputer 1 będzie się próbował połączyć z Wikipedią przez skonfigurowaną w nim bramę sieciową.

Rozdzielanie adresów

W adresach klasy A tylko pierwszy oktet wskazuje adres sieci; pozostałe trzy oktety opisują unikatowy adres węzła w sieci. Choć jest tylko 127 adresów sieci klasy A, każdy taki adres może obejmować w przybliżeniu 17 milionów węzłów. Jak nietrudno zgadnąć, adresy klasy A zostały przyznane organizacjom rządowym i wielkim instytucjom.

Adresy klasy B używają pierwszych dwóch oktetów do wskazania adresu sieci i ostatnich dwóch jako unikatowego węzła sieci. Z uwagi na większą długość, adresów klasy B jest więcej, ale w ramach każdego można unikatowo opisać tylko około 65 000 węzłów.

W adresach klasy C używa się pierwszych trzech oktetów jako adresu sieciowego i tylko ostatniego oktetu jako adresu węzła. Stąd istnieje wiele dostępnych adresów klasy C, ale każdy z nich może być użyty tylko do 254 węzłów.

Ze względu na skończoną ilość adresów oraz konieczność ich agregacji dla celów uproszczenia routingu powstały Regionalne Rejestry Internetowe (ang. RIR) - organizacje zajmujące się przydzielaniem puli adresów dla poszczególnych dostawców Internetu (ang. ISP). Organizacją nadrzędną jest Agencja Zarządzania Numeracją Internetową (ang. IANA), która zajmuje się dystrybucją poszczególnych klas A. Do organizacji regionalnych należą:

* AfriNIC (ang. African Network Information Centre) - dla rejonu Afryki,

* APNIC (ang. Asia Pacific Network Information Centre) - dla rejonu Azji i Pacyfiku,

* ARIN (ang. American Registry for Internet Numbers) - dla rejonu Ameryki Północnej,

* LACNIC (ang. Regional Latin-American and Caribbean IP Address Registry) - dla rejonu Ameryki Łacińskiej i wysp Karaibskich,

* RIPE (fr. Réseaux IP Européens) - dla rejonu Europy, Bliskiego Wschodu i centralnej Azji.

Jeżeli ISP potrzebuje więcej adresów zwraca się do właściwej organizacji regionalnej i otrzymuje kolejny zakres numerów IP. Dla przykładu ARIN przydzielił adresy od 64.78.200.0 do 64.78.207.255 firmie Verado, Inc, która przekazała pulę od 64.78.205.0 do 64.78.205.15 firmie Bomis. Bomis adres 64.78.205.6 udostępnił Wikipedii.

Powszechnie panuje pogląd, że pula dostępnych adresów jest na wyczerpaniu, jednak w oficjalnym zestawieniu zajętości adresacji IP jest jeszcze wiele bloków zarezerwowanych przez IANA ([[1]]).

Adresy należące do puli 127.0.0.0/8 (127.x.x.x) są przypisane do urządzenia loopback i zawsze odnoszą się do komputera lokalnego. Adres 0.0.0.0 to adres domyślny (ang. default).

Prywatne adresy IPv4

Istnieje pula prywatnych adresów IP. Mogą być one wykorzystane tylko w sieciach lokalnych. Infrastruktura Internetu ignoruje te adresy IP. IANA (Internet Assigned Numbers Authority) zarezerwował następujące trzy bloki przestrzeni adresów IP dla prywatnych sieci:

* 10.0.0.0 - 10.255.255.255 - dla sieci prywatnych klasy A (maska: 255.0.0.0)

* 172.16.0.0 - 172.31.255.255 - dla sieci prywatnych klasy B (maska: 255.240.0.0)

* 192.168.0.0 - 192.168.255.255 - dla sieci prywatnych klasy C (maska: 255.255.0.0)

Adresy prywatne można wykorzystywać za pomocą lokalnych routerów w sieciach lokalnych, ale nie działają one w publiczej części internetu. Jeżeli administrator sieci lokalnej przydzieli swoim komputerom adresy IP z puli prywatnej, to routery mogą łatwo rozpoznać kiedy komputery chcą się łączyć z internetem. W takiej sytuacji brama internetowa wykorzystuje technikę maskowania adresów sieciowych NAT, która pozwala na łączenie się z internetem komputerom nie posiadającym własnych publicznych adresów IP. Komputery z adresami prywatnymi nie mogą pełnić roli serwerów sieciowych w Internecie chyba, że posłużymy się techniką maskowania adresów docelowych (DNAT).

Automatyczne przydzielanie adresów IPv4 może być realizowane poprzez zastosowanie protokołów DHCP, RARP, BOOTP, PPP.

Wykorzystanie adresów IPv4

Początkowo wszystkie adresy IPv4 były zarządzane bezpośrednio przez IANA, która w zależności od wnioskowanych potrzeb przydzielała określoną pulę adresów klasy A, B lub C. Wielkie firmy, jak Xerox, Ford czy IBM automatycznie otrzymywały po ponad 16 mln adresów internetowych, nawet jeżeli tak duża liczba nie była im potrzebna. Jeżeli mała firma z kilkunastoma węzłami chciała podłączyć się do Internetu przyznawano jej adresy z klasy C. To z kolei dawało jej kontrolę nad ponad dwustoma adresami węzłów, z których nikt inny nie mógłby skorzystać. Ze względu na marnotrawstwo oraz niespodziewanie duże zapotrzebowanie na adresację internetową z całego świata zmieniono zasady i powołano do życia organizacje regionalne, których zadaniem stało się nadzorowanie wykorzystania dostępnych adresów.

Obecnie klasy A przydzielane są organizacjom regionalnym, te dalej rozdzielają je do ISP w blokach po 4 klasy C (1024 adresy), a następnie ISP przydzielają adresy swoim klientom. Duży nacisk kładzie się na wykorzystywanie mechanizmów NAT, umożliwiających korzystanie z jednego adresu zewnętrznego przez wiele urządzeń posiadających adresy lokalne. W ten sposób ogranicza się przydzielanie adresów urządzeniom (tj. drukarki, access pointy, itp) działającym jedynie w obrębie zamkniętych sieci. Wciąż można dostać przypisanie do klasy C dla swojej organizacji, ale staje się to coraz trudniejsze. Trzeba wykazać rzeczywistą potrzebę dysponowania taką liczbą adresów.

Istnieją koncepcje, według których każde urządzenie elektroniczne ma zostać podłączone do Internetu. W takiej sytuacji pula adresów IPv4 będzie stanowczo za mała. Z tego powodu nastąpi prawdopodobnie przejście z protokołu IPv4 na IPv6 który zwiększy o cztery rzędy wielkości pulę dostępnych adresów.

W ramach klasy C adresów istnieje podział na tzw. podsieci (subnets). Rozmiar podsieci wyznaczany jest przez jej maskę. Najmniejszą podsiecią jest sieć składająca się z 4 adresów, największą ze 128. Dla sieci 4 komputerowej maska wynosi: 256 - 4 = 252 (NETMASK = 255.255.255.252). Dla tak wyznaczonej podsieci można określić następujące parametry:

NETWORK = 195.205.36.32 (Adres IP - przykładowa podsieć sieci klasy C przyznana przez dostawcę)

NETMASK = 255.255.255.252 (maska podsieci)

adresy komputerów = 195.205.36.33 i 195.205.36.34

BROADCAST = 195.205.36.35 (adres rozgłoszeniowy)

W praktyce maska 255.255.255.252 oznacza, iż do sieci tej można podłączyć 2 komputery i używana jest przez administratorów sieci komputerowych do spinania poszczególnych segmentów sieci.

Aby znaleźć adres rozgłoszeniowy musimy przekształcić Adres IP oraz maskę podsieci na system binarny:

| Cytat: | Adres IP: 11000011 11001101 00100100 00100000

195 205 36 32

Maska podsieci: 11111111 11111111 11111111 11111100

255 255 255 252 |

Teraz patrzymy na maskę i zamiast zer wpisujemy w adresie IP jedynki. To jest nasz adres rozgłoszeniowy (broadcast):

| Cytat: | Broadcast 11000011 11001101 00100100 00100011

195 205 36 35

|

IP wersja 5 i 6

Protokoł IPv5 był w zasadzie propozycją, która nie wyszła poza fazę eksperymentów. Zarzucono nad nim pracę w momencie gdy pojawiła się kolejna propozycja rozwiązania problemu zbyt małej liczby adresów IP: protokół IPv6. IPv6 to nowy 128-bitowy rodzaj adresów IP. Pula IPv6 obejmuje zakres od 0 do 340282366920938463463374607431768211456 co oznacza, że w dającej się przewidzieć przyszłości nie powinny wystąpić problemy związane z brakiem dostępnych adresów.

Adres IPv6 zapisuje się jako osiem liczb szesnastkowych rozdzielonych dwukropkami:

1080:0:0:0:0:800:0:417A

Jeżeli w adresie występują powtarzające się zera, to można je pominąć, ale ze względu na jednoznaczność, tylko w jednym miejscu adresu:

1080::800:0:417A

Adresy IPv6 dzieli się na dwie części, z których pierwsza stanowi adres sieci, zaś druga jest adresem urządzenia w tej sieci.

Maska sieci w przypadku protokołu IPv6 określa liczbę bitów adresu IPv6 przypadającą na adres sieci:

12AB::CD30:0:0:0:0/60

Automatyczne przydzielanie adresów IPv6 jest integralną częścią protokołu IPv6 i nie wymaga żadnych dodatkowych usług jak DHCP dla IPv4.[/img]

Post został pochwalony 0 razy

|

|

| Powrót do góry |

|

|

kuki

Administrator

Dołączył: 12 Cze 2006

Posty: 509

Przeczytał: 0 tematów

Pomógł: 6 razy

Ostrzeżeń: 0/5

Skąd: za siedmio-gurogród

|

Wysłany: Czw 13:02, 22 Lut 2007 Temat postu: SCSI Wysłany: Czw 13:02, 22 Lut 2007 Temat postu: SCSI |

|

|

SCSI

[wym. SKAZI] - skrót z ang. Small Computer Systems Interface - równoległa magistrala danych przeznaczona do przesyłania danych między urządzeniami. Wszystkie urządzenia podłączone do magistrali są równorzędne, każde z nich może pełnić rolę zarówno inicjatora (rozpoczynać operację) jak i celu (wykonywać operację zleconą przez inicjator). Niektóre urządzenia potrafią pełnić tylko jedną z ról.

W znakomitej większości konfiguracji do magistrali poprzez kontroler podłączony jest jeden komputer oraz urządzenia pamięci masowej (dyski twarde oraz napędy taśmowe).

Każde z urządzeń podłączonych do magistrali SCSI posiada unikatowy w obrębie magistrali adres - identyfikator (ang. SCSI ID). Pierwotnie do adresowania urządzeń wykorzystywane były trzy bity magistrali co pozwalało na połączenie ze sobą maksymalnie 8 urządzeń. W chwili gdy magistrala danych rozrosła się do szerokości 16 bitów została również rozszerzona do 4 bitów część adresująca urządzenia. Identyfikator pełni również rolę priorytetu przy rozstrzyganiu próby jednoczesnego dostępu więcej niż jednego urządzenia do magistrali. Zwyczajowo kontroler posługuje się identyfikatorem 7. W obrębie jednego identyfikatora istnieją również tzw. LUN (ang. Logical Unit Number) identyfikujące tzw. urządzenie logiczne na jakie może być podzielone urządzenie fizyczne SCSI. Przykładem takiego urządzenia mogą być zmieniarki płyt CD, w których poszczególne elementy składowe (magazynki, czytniki) mogą być identyfikowane przy pomocy LUN.

Magistrala SCSI pozwala na podłączenie dysku do więcej niż jednego komputera (tzw. układ V). Możliwe jest również przesyłanie danych bezpośrednio pomiędzy urządzeniami bez ingerencji komputera (np. wykonanie kopii macierzy dyskowej na taśmie magnetycznej).

Magistralę SCSI można podzielić ze względu na kilka kryteriów:

* sposób transmisji:

o asynchroniczny

o synchroniczny

* prędkość (częstotliwość) transmisji

o 5 MHz

o 10 MHz

o 20 MHz

o 80 MHz

*

o 160 MHz (przy 16 bitach daje to 320 MB/s)

* szerokość magistrali

o 8 bitów

o 16 bitów

* parametry elektryczne

o sterowanie napięciowe (Single Ended) oznaczane jako SE

o sterowanie różnicowe (Differential lub High Voltage Diferenetial) - HVD

o sterowanie różnicowe niskonapięciowe (Low Voltage Differential) - LVD

Wyróżniamy kilka odmian SCSI:

* SCSI-1: pierwsza wersja standardu. Pozwalała na transfer z prędkością 5 MB/s na odległość 6 m,

* SCSI-2: kolejna wersja standardu. Składa się z dwóch wariantów, zwiększających transfer do 10 lub 20 MB/s (odpowiednio Fast SCSI i Wide SCSI). Maksymalna odległość to około 3 metry,

* SCSI-3: znany jako Ultra SCSI, prędkość transferu 20-40 MB/s, teoretycznie maksymalna odległość zostaje nadal 3 metry,

* Ultra2 SCSI: wprowadzono technologię Low Voltage Differential, pozwalającą na zwiększenia maksymalnej odległości do ~12 m. Prędkość transferu 40-80 MB/s,

* Ultra3 SCSI (Ultra160 SCSI): maksymalny transfer 160 MB/s, dodano funkcje wspomagające wykrywanie i usuwanie przekłamań.

* Ultra4 SCSI (Ultra320 SCSI): maksymalny transfer 320 MB/s.

* Ultra 640 SCSI : maksymalny transfer 640 MB/s.

Elektryczna budowa magistrali SCSI wymaga zakończenia jej specjalnym terminatorem.

System SCSI jest obecnie wykorzystywany głównie w wysokiej klasy serwerach i stacjach roboczych. Tańsze komputery domowe wykorzystują przeważnie standard ATA/IDE.

Post został pochwalony 0 razy

|

|

| Powrót do góry |

|

|

kuki

Administrator

Dołączył: 12 Cze 2006

Posty: 509

Przeczytał: 0 tematów

Pomógł: 6 razy

Ostrzeżeń: 0/5

Skąd: za siedmio-gurogród

|

Wysłany: Czw 13:13, 22 Lut 2007 Temat postu: ATA/ATAPI Wysłany: Czw 13:13, 22 Lut 2007 Temat postu: ATA/ATAPI |

|

|

ATA

(ang. Advanced Technology Attachments) - interfejs systemowy w komputerach klasy PC przeznaczony do komunikacji z dyskami twardymi zaproponowany w 1983 przez firmę Compaq. Używa się także skrótu IDE (zamiennie z ATA), od 2003 roku (kiedy wprowadzono SATA) standard ten jest określany jako PATA (od "Parallel ATA").

Standard ATA jest ciągle rozwijany w kierunku zwiększania szybkości transmisji. Początkowo stosowano oznaczenia ATA-1, -2 itd., obecnie używa się określeń związanych z zegarem taktującym interfejs (ATA/33, ATA/66, ATA/100, ATA/133).

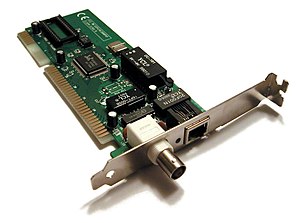

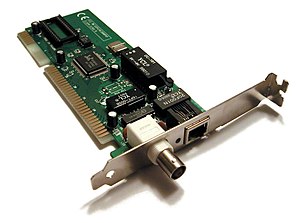

Gniazda ATA na płycie głównej umieszczone poniżej banków pamięci RAM

ATAPI

(ang. Advanced Technology Attachment Packet Interface) - rozszerzona wersja standardu ATA, który początkowo przeznaczony był do obsługi dysków twardych. Wersja ta stworzona ze względu na zapotrzebowanie na podłączanie do komputera PC innych urządzeń, zazwyczaj obsługujących wymienne media. Głównie dotyczyło to, napędów CD-ROM, napędów taśmowych, czy też dyskietek o dużych rozmiarach - ZIP, SuperDisk. W wyniku wprowadzonych zmian w standardzie ATA, od tamtej pory przyjął on nazwę ATA/ATAPI - jednak większość osób posługuje się jego starą, krótszą nazwą.

Post został pochwalony 0 razy

Ostatnio zmieniony przez kuki dnia Czw 4:08, 01 Mar 2007, w całości zmieniany 1 raz

|

|

| Powrót do góry |

|

|

kuki

Administrator

Dołączył: 12 Cze 2006

Posty: 509

Przeczytał: 0 tematów

Pomógł: 6 razy

Ostrzeżeń: 0/5

Skąd: za siedmio-gurogród

|

Wysłany: Czw 14:02, 22 Lut 2007 Temat postu: RJ-45 Wysłany: Czw 14:02, 22 Lut 2007 Temat postu: RJ-45 |

|

|

RJ-45

RJ-45 (ang. Registered Jack - Type 45) – rodzaj ośmiostykowego złącza (gniazdo i wtyk) używanego najczęściej do zakończenia przewodów typu "skrętka" (UTP, STP, itp.). Wykorzystywane w różnego rodzaju sprzęcie telekomunikacyjnym i komputerowym. Najbardziej rozpowszechnione jako podstawowe złącze do budowy przewodowych sieci komputerowych w standardzie Ethernet.

"RJ" jest skrótem od Registered Jack, który stanowi część Amerykańskiego Kodu Norm Federalnych.

Gniazdo od strony wtyku

Wyjaśnienie: chodzi o wtyk kabla we wtyczkę, a nie wtyczki w gniazdko. Wyjaśnienie2: inaczej - obrazuje to styki patrząc na puste gniazdo.

używający złączy RJ-45 może być wykonany w trzech wersjach - normalnej, skrosowanej oraz odwróconej (tzw. roll back). Wersja standardowa służy do łączenia urządzenia końcowego (np. komputera, drukarki, itp.) z koncentratorem (hubem) bądź switchem. Wersja skrosowana służy do łączenia komputerów bez pośrednictwa koncentratora, bądź do łączenia koncentratorów. Wersja odwrócona służy między innymi do podłączania routera Cisco do komputera przez łącze konsolowe.

Istnieje też wersja wtyku podwójnie skrosowana występująca przykładowo w gotowym kablu o oznaczeniu YFC UTP CAT.5E PATCH IS0/IEC 11801 & EN 50288 $ TIA /EIA 568B.2 3P VERIFIED FOR GIGABIT ETHERNET 24AWGx4P TYPE CM (UL) C(UL) CMH E164469-F3. W tym wtyku również pary przewodów 1 i 4 są skrosowane. Drugi wtyk w tym kablu jest standardowy. W linku zewnętrznym nr 1 są podane specyfikacje kabli podwójnie skrosowanych TIA/EIA 568A Crossed Wiring i TIA/EIA 568B Crossed Wiring.

W wersji normalnej końcówki muszą być wykonane symetrycznie - tzn. te same kolory przewodów na pinach o tych samych numerach. W skrosowanej wersji kabla jedna końcówka powinna być wykonana normalnie, a druga z zamienionymi niektórymi sygnałami (według schematu "skrosowany"). Poszczególne warianty są przedstawione poniżej.

Do wykonania przewodu stosuje się urządzenia mechaniczne nazywane popularnie zaciskarką (patrz zdjęcie wyżej).

Specyfikacja połączeń kabli we wtykach

Uwaga: w nawiasach podano rzadko stosowany podział kabla na dwa gniazda. Prawdopodobnie nieprzewidziany przez normy.

Post został pochwalony 0 razy

|

|

| Powrót do góry |

|

|

kuki

Administrator

Dołączył: 12 Cze 2006

Posty: 509

Przeczytał: 0 tematów

Pomógł: 6 razy

Ostrzeżeń: 0/5

Skąd: za siedmio-gurogród

|

Wysłany: Czw 14:49, 22 Lut 2007 Temat postu: Ethernet Wysłany: Czw 14:49, 22 Lut 2007 Temat postu: Ethernet |

|

|

Ethernet

Ethernet to standard wykorzystywany w budowie lokalnych sieci komputerowych. Obejmuje on specyfikację kabli oraz przesyłanych nimi sygnałów. Ethernet opisuje również format pakietów i protokoły z dwóch najniższych warstw Modelu OSI. Jego specyfikacja została podana w standardzie 802.3 IEEE. Ethernet jest najpopularniejszym standardem w sieciach lokalnych. Inne wykorzystywane specyfikacje to Token Ring, FDDI czy Arcnet. Ethernet został opracowany w Xerox PARC czyli ośrodku badawczym firmy Xerox i opublikowany w roku 1976. Ethernet bazuje na idei węzłów podłączonych do wspólnego medium i wysyłających i odbierających za jego pomocą specjalne komunikaty (ramki). Ta metoda komunikacji nosi nazwę CSMA/CD (ang. Carrier Sense Multiple Access with Collision Detection). Wszystkie węzły posiadają unikalny adres MAC.

Klasyczne sieci Ethernet mają cztery cechy wspólne. Są to: parametry czasowe, format ramki, proces transmisji oraz podstawowe reguły obowiązujące przy ich projektowaniu. .

Ramka sieci Ethernet

Istnieją 4 standardy ramek:

* Ethernet wersja 1 - już nie używana,

* Ethernet wersja 2 (Ethernet II) - zwana też ramką DIX od firm DEC, Intel i Xerox, które opracowały wspólnie ten typ ramki i opublikowały w 1978. Jest ona w tej chwili najczęściej stosowana,

* IEEE 802.x LLC,

* IEEE 802.x LLC/SNAP.

Ramki różnią się pomiędzy sobą długościami nagłówków, maksymalną długością ramki (MTU) i innymi szczegółami. Różne typy ramek mogą jednocześnie korzystać z tej samej sieci.

Preambuła - naprzemienny ciąg bitów 1 i 0 oznaczający początek ramki i służacy do synchronizacji symbolowej i ramkowej. SFD - specjalny bajt 10101011 oznaczający koniec preambuły (należy zauważyć, że różni się od bajtów w preambule dwoma bitami 1 na końcu)

Wczesne wersje Ethernetu

* Xerox Ethernet - oryginalna implementacja firmy Xerox używająca ramek formatu 1 i 2.

* 10BASE5 zwana też ang.Thicknet albo "gruby koncentryk" - standard z 1980 roku IEEE 802.3 używający grubego (12 mm) kabla koncentrycznego o impedancji 50 Ohm. Umożliwiał budowę segmentów o długości do 500 m. Obecnie już nie stosowany, ale czasami można spotkać jeszcze pracujące instalacje. Pracował z szybkością 10 Mb/s.

* 10BROAD36 – przestarzały, pracował na 75 Ohm kablu TV.

* 1BASE5 - przestarzały, pracował z szybkością 1 Mb/s.

* StarLAN 1 - pierwsza implementacja kabla typu skrętka.

Wersje 10 Mbit/s

* 10BASE2 zwany też ang. ThinNet, Cheapernet lub "cienki koncentryk" - używa kabla koncentrycznego o średnicy ok. 5 mm. Kabel musi biec pomiędzy wszystkimi kartami sieciowymi wpiętymi do sieci. Karty podłącza się za pomocą tzw. "trójnika", do którego podpina się także kabel za pomocą złącz BNC. Na obu końcach kabla montowany jest rezystor (tzw. terminator) o impedancji 50 Ohm. Maksymalna długość segmentu wynosiła 185 m. chociaż rozwiązania niektórych firm np. 3Com dopuszczały 300 m. Przez wiele lat była to dominująca forma sieci Ethernet. Jej wadą było to, że uszkodzenie kabla w jednym miejscu powodowało zanik dostępu do sieci w całym segmencie.

* StarLAN 10 - pierwsza implementacja kabla typu 'skrętka' przy szybkości 10 Mbit/s.

* 10Base-T - pracuje na 4 żyłach (2 pary 'skrętki') kategorii 3 lub 5. Każda karta sieciowa musi być podłączona do huba lub switcha.

W standardzie 10Base-T nie określono limitu długości kabla. Zamiast tego standaryzacji poddano parametry, które musi spełniać połączenie sieciowe. W efekcie standardowa, nieekranowana skrętka daje zasięg do 100 metrów. Kable wysokiej jakości mogą pracować na odcinkach o długości 150 metrów lub dłuższych. Właściwości połączenia można sprawdzić odpowiednim testerem[1]. W przeciwieństwie do 10BASE2 awaria kabla w jednym miejscu powodowała zanik dostępu do sieci tylko jednego komputera dlatego 10Base-T wyparł 10Base2.

* FOIRL - (ang. Fiber-optic inter-repeater link) - pierwotny standard Ethernetu za pomocą światłowodu.

* 10BASE-F - rodzina standardów 10BASE-FL, 10BASE-FB i 10BASE-FP Ethernetu za pomocą światłowodu.

* 10BASE-FL - ulepszony standard FOIRL. Jedyny z szeroko stosowanych z rodziny 10BASE-F.

* 10BASE-FB - przeznaczony do łączenia hubów lub switchy, przestarzały.

* 10BASE-FP - do sieci nie wymagających elementów aktywnych (hubów, switchy), nigdy nie zaimplementowany.

Fast Ethernet

* 100Base-TX - podobny do 10BASE-T, ale z szybkością 100Mb/s. Wymaga 2 par skrętki kategorii 5. Obecnie jeden z najpopularniejszych standardów sieci opartych na 'skrętce'.

* 100Base-T4 - Używa 4 par 'skrętki' kategorii 3. Obecnie przestarzały.

* 100Base-T2 - Miał używać 2 par 'skrętki' kategorii 3 jednak nie ma sprzętu sieciowego wspierającego ten typ Ethernetu.

* 100Base-FX - Ethernet 100Mb/s za pomocą włókien światłowodowych.

Gigabit Ethernet

* 1000BASE-T - 1 Gb/s na kablu miedzianym -popularnej skrętce kat. 5 lub wyższej. Ponieważ kabel kategorii 6 może bez strat przenosić do 125 Mbit na sekundę, osiągniecie 1000 Mb/s wymaga użycia czterech par przewodów oraz modyfikacji układów transmisyjnych dającej możliwość transmisji ok. 250Mb/s na jedną parę przewodów w skrętce.

* 1000BASE-SX - 1 Gb/s na światłowodzie (do 550 m).

* 1000BASE-LX - 1 Gb/s na światłowodzie. Zoptymalizowany dla połączeń na dłuższe dystanse (do 10 km) za pomocą światłowodów jednomodowych.

* 1000BASE-LH - 1 Gb/s na światłowodzie (do 100 km).

* 1000BASE-CX - 1 Gb/s na specjalnym kablu miedzianym zwanym kablem koncentrycznym na odległość do 25 m używany kiedyś do łączenia ze sobą koncentratorów, przełączników. Obecnie przestarzały i wyparty przez 1000BASE-T.

10 Gigabit Ethernet

* 10GBASE-SR - 10 Gb/s przeznaczony dla światłowodów wielomodowych o maksymalnym zasięgu od 26 do 82 m (przy 850nm). Umożliwia także zasięg 300 m na nowych światłowodach wielomodowych 2000MHz/km.

* 10GBASE-LX4 - stosując modulację typu 'WDM' umożliwia zasięg 240 lub 300 m za pomocą światłowodów wielomodowych (przy 1310nm) lub 10 km za pomocą jednomodowych.

* 10GBASE-LR - Ethernet za pomocą światłowodów jednomodowych na odległość 10 km.

* 10GBASE-ER - Ethernet za pomocą światłowodów jednomodowych na odległość 40 km.

* 10GBASE-SW, 10GBASE-LW i 10GBASE-EW - odpowiedniki 10GBASE-SR, 10GBASE-LR i 10GBASE-ER używające transmisji synchronicznej na tych samych typach światłowodów i na te same odległości.

* 10GBASE-T – najnowszy standard w tej kategorii. Umożliwia transmisję o prędkości 10 Gb/s na odległość 100 m kablem nieekranowanym UTP kategorii 6a/7. Możliwe jest również wykorzystanie kabla kategorii 6 – wtedy maksymalna długość kabla nie powinna przekraczać 55m.

100 Gigabit Ethernet

23 listopada 2006 r. naukowcy z IEEE rozpoczęli prace nad opracowaniem technologii, która umożliwiałaby wprowadzenie nowego standardu sieci Ethernet o prędkości do 100 Gb/s.

Inne standardy

* Ethernet bezprzewodowy - opisany w IEEE 802.11. Wymiana danych z szybkościami od 11 do 54 Mbit/s za pomocą urządzeń radiowych.

* 100BaseVG - standard zaproponowany przez firmę Hewlett-Packard o szybkości 100 Mb/s na 2 parach skrętki kategorii 3. Nie zdobył uznania.

Post został pochwalony 0 razy

Ostatnio zmieniony przez kuki dnia Czw 4:08, 01 Mar 2007, w całości zmieniany 1 raz

|

|

| Powrót do góry |

|

|

kuki

Administrator

Dołączył: 12 Cze 2006

Posty: 509

Przeczytał: 0 tematów

Pomógł: 6 razy

Ostrzeżeń: 0/5

Skąd: za siedmio-gurogród

|

Wysłany: Czw 16:42, 22 Lut 2007 Temat postu: PS2 Wysłany: Czw 16:42, 22 Lut 2007 Temat postu: PS2 |

|

|

PS2

PS/2 to port komunikacyjny opracowany przez firmę IBM. Jest on odmianą portu szeregowego przeznaczoną do podłączania klawiatury i myszy.

Złacze PS/2 jest używane w celu podłaczenia klawiatury i myszy do systemu komputerowego typu PS/2.Złącze myszy typu PS/2 zastąpiło starsze DB-9 i RS-232, a złącze klawiatury typu PS/2 zastąpiło większe 5-pinowe złącze DIN używane w komputerach AT. Zwykłe płyty główne nie potrafią zidentyfikować myszy lub klawiatury jeśli te znajdują się w niewłaściwych gniazdach.

Laptopy generalnie mają tylko jedno złacze typu PS/2 które obsługuje mysz lub klawiaturę, czasami port ten umożliwia obsługę zarówno myszy jak i klawiatury poprzez specjalny rozgałęziacz wykorzysujący nieużywane piny portu. Interfejs myszy RS-232 różni się od PS/2, jednak wiele myszy jest zdolnych do pracy z obydwoma typami złączy poprzez prostą przejściówkę.

W erze komputerów i386, i486 i pierwszych Pentiumów złącza te były widziane w tylko w niektórych klonach PC głównie w niestandardowych formach, czasami na oddzielnym śledziu, dotyczyło to jeszcze systemów AT. Zmieniło się to po wprowadzeniu standaru ATX. Decyzja o wprowadzeniu takich samych, ale niekompatybilnych złączy spowodowała irytację konsumentów. Dla łatwego odróżnienia złącza myszy od złącza klawiatury wprowadzono oznaczenia kolorowe: kolor fioletowy dla klawiatur i zielony dla myszy, zdefiniowane w standardzie Microsoft PC 97.

Dzisiaj laptopy i duża część komputerów stacjonarnych nie posiada złączy PS/2, zastąpiły je złącza magistrali USB, jednak niektóre klawiatury i myszy można podłączyć zarówno do PS/2 lub USB poprzez prostą przejściówkę

Kolorowe oznacznia złączy PS/2 (filoetowe dla klawiatur i zielone dla myszy).

Przejściówka USB na PS/2

Złącze

Numery pinów (na rysunku) - gniazdo (female):

Rozmieszczenie pinów

*w niektórych laptopach jako dane myszy

**w niektórych laptopach jako zegar myszy

Post został pochwalony 0 razy

Ostatnio zmieniony przez kuki dnia Czw 4:08, 01 Mar 2007, w całości zmieniany 1 raz

|

|

| Powrót do góry |

|

|

|

|

Nie możesz pisać nowych tematów

Nie możesz odpowiadać w tematach

Nie możesz zmieniać swoich postów

Nie możesz usuwać swoich postów

Nie możesz głosować w ankietach

|

|